Как опытный аналитик по кибербезопасности, я глубоко обеспокоен недавним обнаружением в Google Play более 90 зараженных приложений для Android, которые в совокупности были установлены более 5,5 миллионов раз. Особую тревогу вызывает тот факт, что эти приложения были замаскированы под инструменты повышения производительности, приложения для персонализации, утилиты для фотографий и даже приложения для здоровья и фитнеса.

🚀 Хочешь улететь на Луну вместе с нами? Подписывайся на CryptoMoon! 💸 Новости крипты, аналитика и прогнозы, которые дадут твоему кошельку ракетный ускоритель! 📈 Нажмите здесь: 👇

CryptoMoon Telegram

Я был встревожен, обнаружив, что специалисты по кибербезопасности обнаружили, что более 90 приложений Android, доступных в Google Play, популярной торговой площадке для пользователей телефонов Android, содержат вредоносное ПО. К сожалению, по сообщениям, ничего не подозревающие владельцы Android-устройств загрузили эти вредоносные приложения примерно 5,5 миллионов раз.

Печально известный банковский троян Anatsa, также известный как Teabot, вносит значительный вклад в проблему, атакуя более 650 приложений от финансовых учреждений по всему миру. В число этих учреждений входят банки, базирующиеся в Великобритании, Европе, США и Азии.

Найдите лучшие антивирусные приложения для Android для защиты вашего устройства

В феврале 2024 года вредоносному ПО под названием Anatsa удалось скрыться в более чем 150 000 приложениях, доступных в Google Play, маскируясь под инструменты повышения производительности. За это время Anatsa стремилась получить данные доступа к онлайн-банкингу и впоследствии проводила мошеннические транзакции.

В мае 2024 года я обнаружил, что Anatsa снова проникла в Google Play. Согласно документу Zscaler, киберпреступники распространили банковского трояна с помощью, казалось бы, безобидных и полезных приложений под названием «PDF Reader & File Manager» и «QR Reader & File Manager».

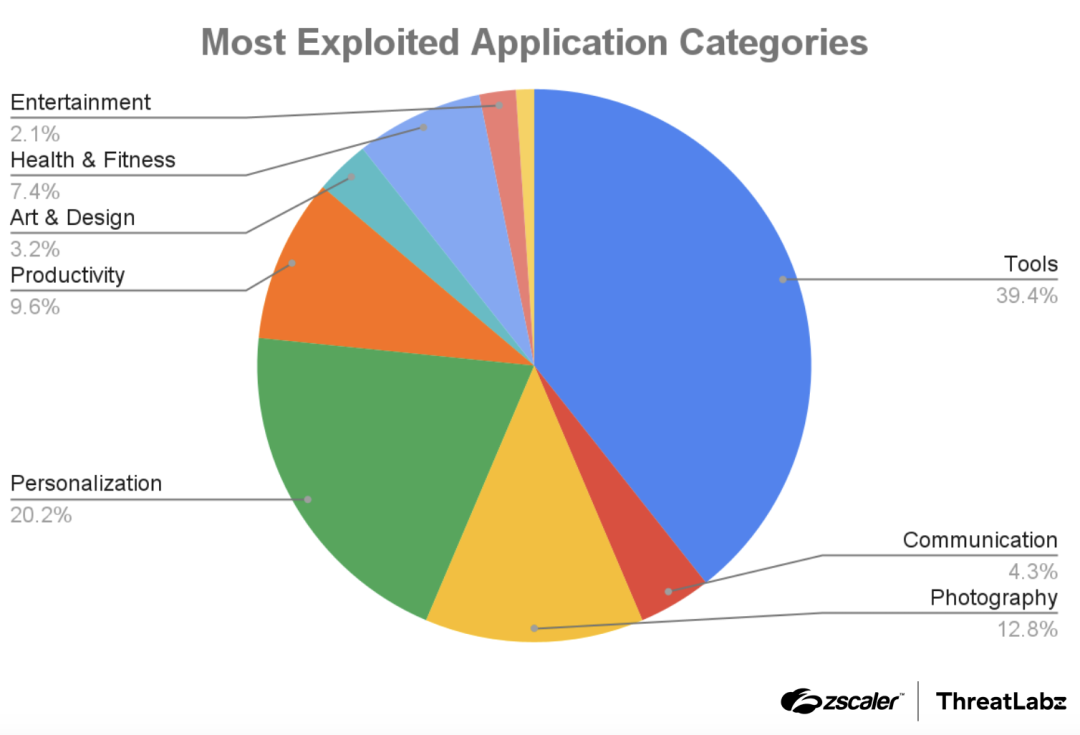

Когда Zscaler провела расследование, около 70 000 пользователей загрузили эти два зараженных приложения на свои устройства. Категория «Инструменты» была определена как наиболее часто таргетированная, на ее долю пришлось почти 40%. При этом «персонализация» и «фотография» составили около 20% и 13% соответственно.

Как это происходит?

Как наблюдатель, я заметил хитрую тактику Анатсы, позволяющую обойти систему обнаружения вредоносных программ Google. В этой схеме Anatsa инициирует свою вредоносную деятельность в многоэтапном процессе. Первоначально он извлекает важные данные конфигурации и важные строки с серверов управления и контроля хакеров. Затем он загружает файл DEX, содержащий код дроппера, несущий вредоносную полезную нагрузку. Наконец, Анатса активирует этот код на устройстве Android.

После получения URL-адреса полезной нагрузки Anatsa из файла конфигурации приложение приступает к загрузке этого файла. Впоследствии файл DEX берет на себя ответственность, извлекает и устанавливает вредоносное программное обеспечение в виде APK-файла. Этот процесс завершает цикл заражения. Кроме того, файл DEX гарантирует эффективную работу вредоносного ПО, подтверждая, что оно не запускается в песочницах или эмуляторах.

После активации Anatsa на только что зараженном Android он передает в ответ конфигурацию бота и результаты сканирования на серверы. Впоследствии он получает с серверов адаптированные «инъекции» на основе местоположения устройства и профиля пользователя.

Ранее упоминавшаяся Anatsa — это всего лишь одна из форм вредоносного ПО, которая в настоящее время представляет собой серьезную угрозу в Google Play. В ходе расследования специалисты по безопасности выявили более 90 зараженных приложений (названия которых исследователи держали в тайне). Сообщается, что эти приложения были загружены пользователями Android примерно 5,5 миллионов раз.

Эти приложения, замаскированные под такие инструменты, как средства персонализации, улучшения фотографий, повышения производительности и приложения для здоровья и хорошего самочувствия, были разоблачены Google. Они были удалены из Google Play после обнаружения заражения.

Как защитить себя

Обычно лучше всего использовать загрузку приложений Android из магазина Google Play в качестве основного источника. Поступая так, вы минимизируете риск столкнуться с вредоносным программным обеспечением или ненадежными источниками, даже если в определенных случаях меры безопасности Google были обойдены.

Прежде чем устанавливать новое приложение, найдите время и внимательно проверьте необходимые разрешения на вашем устройстве. Подумайте, соответствуют ли эти разрешения тому, что необходимо для функциональности приложения, или они превосходят разумные ожидания.

Будьте внимательны к любым неожиданным телефонным звонкам, которые вы можете получить при использовании мобильных приложений, особенно в процессе осуществления платежей или транзакций через банковское приложение.

Вам также следует установить антивирус на свое Android-устройство.

- Как проверить на вирусы на Android

- Как удалить вирус на Android

Смотрите также

- Обзор Motorola Moto G75: много функций, но есть недостатки

- Настоящая причина, по которой Ильза Фауст в исполнении Ребекки Фергюсон покинула сериал «Миссия невыполнима»

- Как смотреть фильмы «Загадки Ханны Свенсен» по порядку

- Что случилось с Джимом Стритом Алекса Рассела в сериале S.W.A.T. Седьмой сезон?

- Как актерский состав сериала «Бесстыдники» выглядит сегодня

- Объяснение полностью фронтальной обнаженной сцены «Дом дракона» Юэна Митчелла

- Объяснения возвращения второго сезона «Доктор Лэнгдон в Питте» от продюсеров.

- Первый брак Джорджи и Мэнди: все, что мы знаем о спин-оффе «Молодой Шелдон»

- Йеллоустоун: Объяснение смерти Эльзы Дьюттон в 1883 году

- Обзор Motorola Moto G35 5G: резче, но медленнее

2024-05-29 16:06